“WanaCrypt”蠕虫敲诈病毒免疫方法及工具

病毒背景介绍

2017年5 月12 日晚上20 时左右,全球爆发大规模蠕虫勒索软件感染事件,用户只要开机上网就可被攻击。五个小时内,包括英国、俄罗斯、整个欧洲以及国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金(有的需要比特币)才能解密恢复文件,这场攻击甚至造成了国内大量教学系统瘫痪,包括校园一卡通系统。

一、内网全局灭活方法

原理:通过“WanaCrypt”蠕虫敲诈病毒的“域名”开关灭活

该病毒的触发机制是否能访问iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com域名,如果访问成功,则不会触发勒索功能。

因此,网管人员可以先在隔离网中建立灭活域名,搭建内部解析服务。可以通过在内部网络搭建DNS Server,将iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com域名地址解析到内网WEB Server的IP地址,同时WEB Server可以接受该域名的连接请求,从而实现免疫。

步骤:管理员在内网内配置DNS服务器

配置域名iuqerfsodp9ifjaposdfjhgosurijfaewrwergwea.com,将其解析到网络内部可访问任意WEB服务器(80端口)即可。

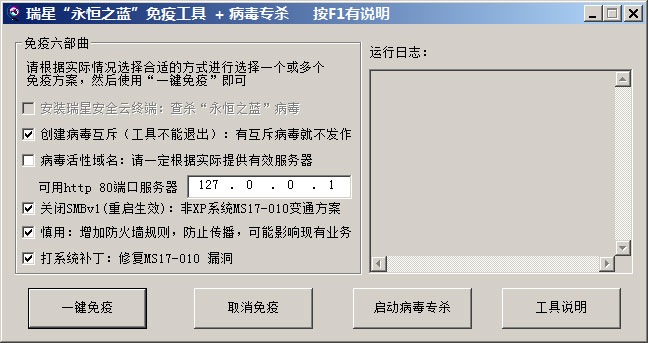

二、使用专用免疫工具

以下为瑞星“永恒之蓝”免疫工具相关下载链接:

下载地址1:http://download.rising.net.cn/zsgj/EternalBluemianyi.exe

下载地址2:https://pan.baidu.com/s/1kVoNT8F

运行瑞星“永恒之蓝”免疫工具,点击“一键搞定”即可。

三、手动封堵相关端口

首先开启Windows自带的系统防火墙,并配置相应规则,具体操作如下:

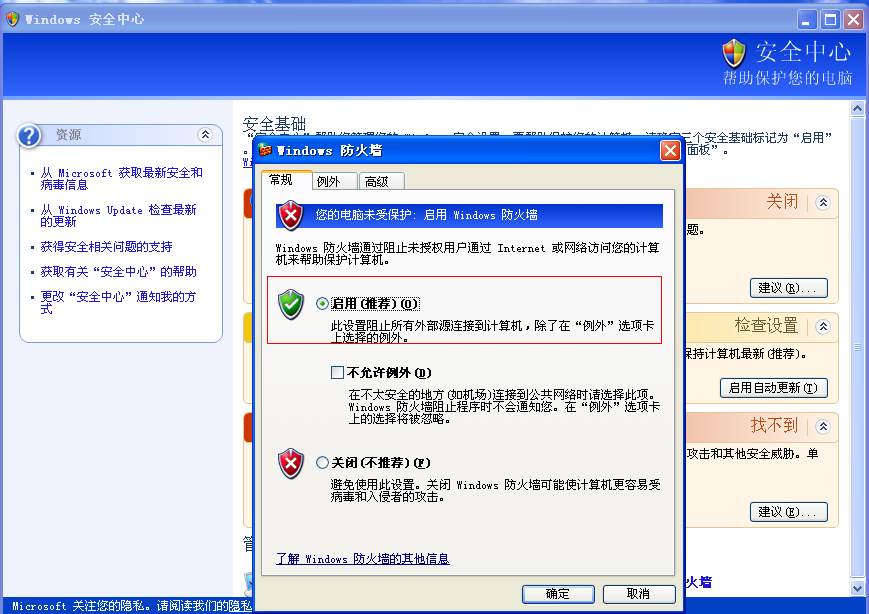

1)WindowsXP 防火墙设置方法:

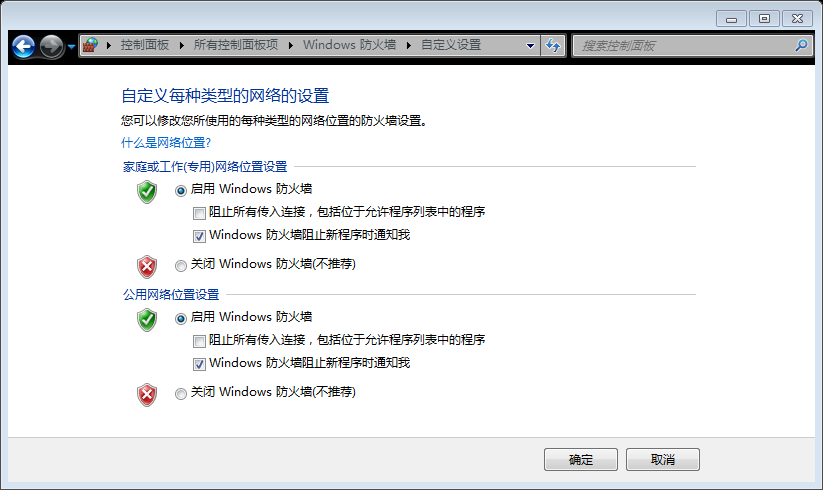

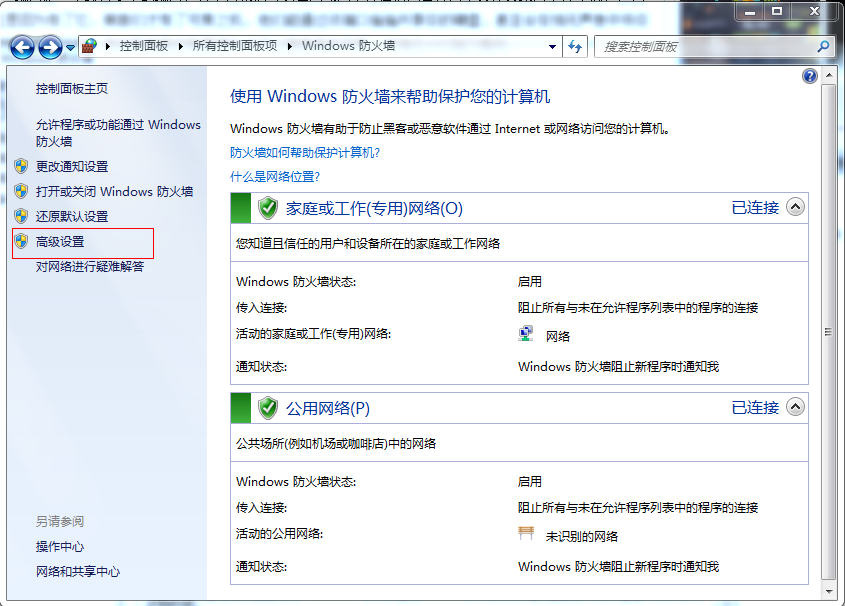

2)Win7/Win8/Win10防火墙设置方法:

启用防火墙

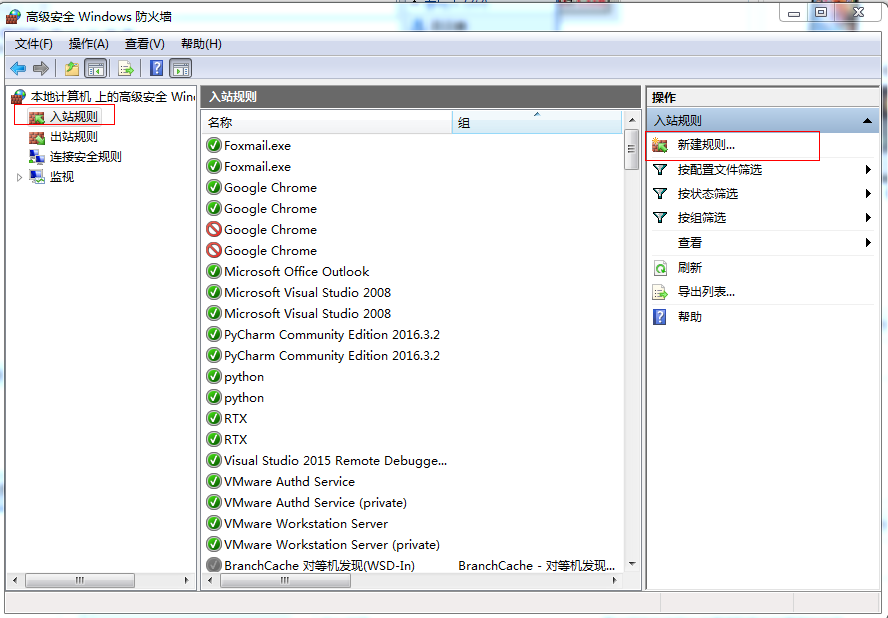

高级设置

新建入站规则

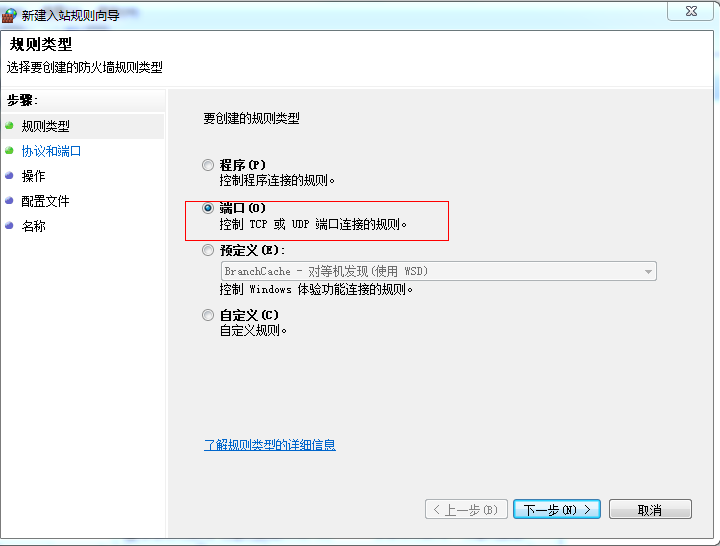

创建端口过滤规则

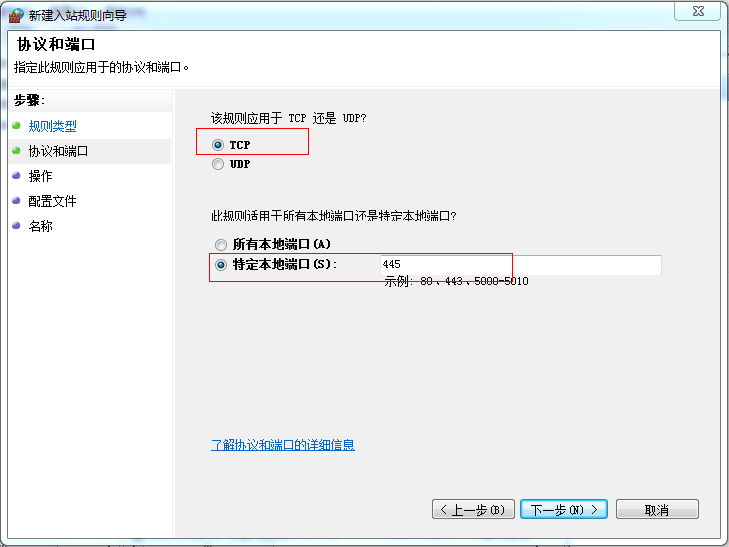

指定协议类型和端口号

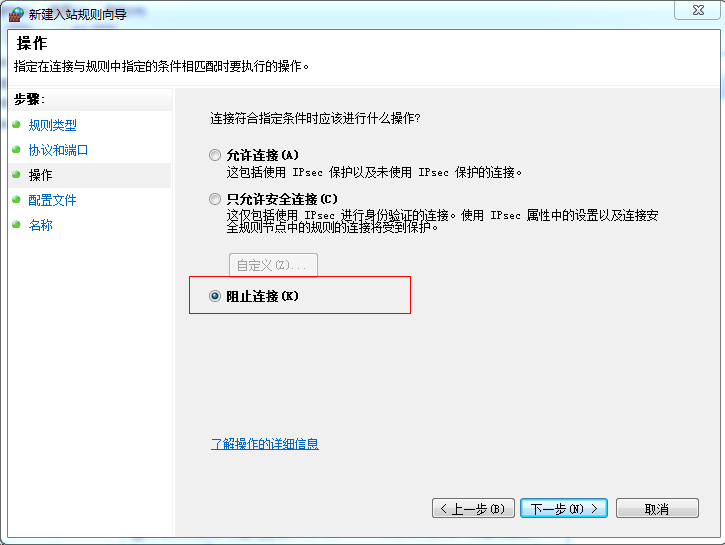

阻止连接

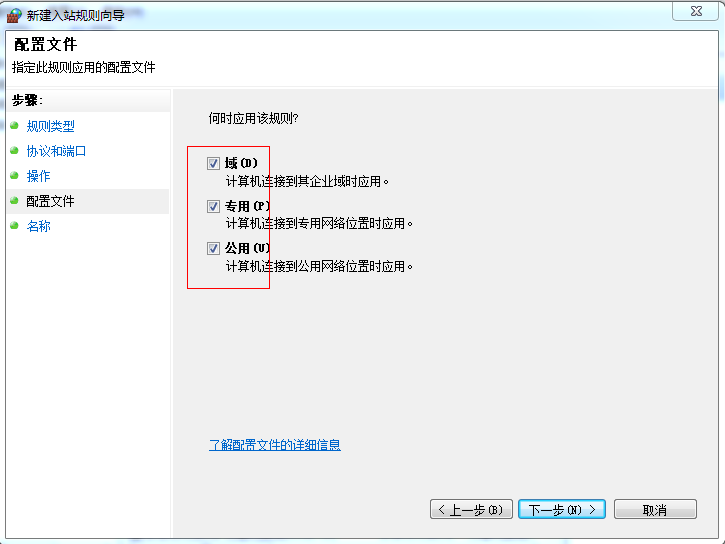

附:

各版本操作系统补丁下载地址:

UFOVPS安全组